三角洲机器码解除技巧,从入门到专家级,三角洲机器码解除技巧:从入门到专家级,三角洲机器人怎么样

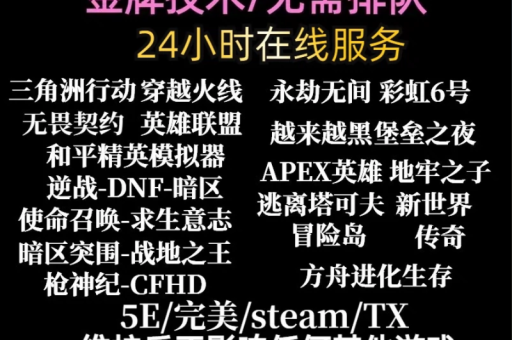

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-04-19 00:22:53

- 300

在计算机技术飞速发展的今天,软件和硬件的兼容性问题成为了困扰许多用户的难题之一,三角洲软件所使用的机器码加密机制常常给用户带来使用上的限制,只要掌握了正确的解除技巧,从入门到成为专家级用户并非遥不可及。

一、初识三角洲机器码及其限制

三角洲软件作为一款具有一定市场份额和功能价值的软件,为了保护自身的知识产权和商业利益,采用了机器码加密技术,这种加密方式使得未经授权的用户无法正常使用软件的全部功能,或者在使用过程中遭遇各种限制,比如试用期限制、功能模块限制等。

对于初学者来说,初次接触到三角洲机器码的限制可能会感到束手无策,这些限制可能表现为软件启动时弹出的注册提示框、部分功能无法使用、试用期一过就无法继续使用等情况,这只是一个开始,只要我们下定决心去探索解除这些限制的方法,就迈出了从入门到专家级的第一步。

二、入门级解除技巧:基本原理与方法

1、了解机器码原理

要想解除三角洲机器码的限制,首先需要了解机器码的基本原理,机器码是计算机能够直接识别和执行的二进制代码,它与软件的授权信息等紧密相关,通过深入研究机器码的结构和加密算法,我们可以找到破解的线索。

机器码中包含了软件的授权标识、使用期限等关键信息,这些信息通过特定的算法进行加密处理,只有在满足授权条件的情况下,软件才能正常运行。

2、利用通用工具尝试破解

在入门阶段,我们可以借助一些通用的破解工具来尝试解除三角洲机器码的限制,这些工具通常基于已知的机器码加密算法和破解经验,能够自动扫描软件中的机器码,并尝试找到破解的方法。

一些反汇编工具可以将软件的机器码反汇编成汇编代码,我们可以通过分析汇编代码来寻找破解的关键点,还有一些专门的机器码破解插件,可以直接对软件的机器码进行修改,以绕过授权限制。

3、寻找注册机或破解补丁

注册机和破解补丁是入门级用户常用的解除技巧之一,注册机是一种根据软件的机器码生成注册码的工具,只要我们输入正确的机器码,注册机就可以生成有效的注册码,从而解除软件的限制。

破解补丁则是直接修改软件的可执行文件,去除机器码加密的限制,这些注册机和破解补丁可以在一些软件下载网站上找到,但需要注意的是,使用这些工具可能存在一定的风险,比如下载到带有病毒或恶意软件的文件,或者使用后导致软件不稳定等问题。

三、进阶级解除技巧:深入剖析与实战演练

1、逆向工程的应用

当我们掌握了入门级的技巧后,可以进一步深入到逆向工程的领域,逆向工程是指通过对软件的反汇编、反编译等技术,来分析软件的内部结构和工作原理。

在解除三角洲机器码的限制时,我们可以利用逆向工程技术来查找机器码加密算法的实现细节,通过对软件的反汇编代码进行分析,我们可以找到加密算法的密钥、加密函数等关键信息,从而有针对性地进行破解。

我们可以使用 IDA Pro 等专业的逆向工程工具,对三角洲软件的可执行文件进行反汇编和分析,在反汇编代码中,我们可以找到加密函数的调用位置、加密算法的实现逻辑等信息,然后根据这些信息来设计破解方案。

2、破解加密算法

加密算法是机器码加密的核心部分,只有破解了加密算法,才能真正解除三角洲机器码的限制,在进阶阶段,我们需要深入研究加密算法的原理和实现方式,寻找破解的突破口。

常见的加密算法有对称加密算法、非对称加密算法、哈希算法等,对于三角洲机器码所使用的加密算法,我们可以通过分析加密后的机器码内容、加密函数的输入输出参数等信息来推测加密算法的类型和实现方式。

一旦确定了加密算法的类型,我们就可以利用相关的数学知识和密码学原理来破解加密算法,对于对称加密算法,我们可以尝试使用暴力破解、字典攻击等方法来获取密钥;对于非对称加密算法,我们可以利用数学原理来求解密钥;对于哈希算法,我们可以尝试碰撞攻击等方法来找到相同哈希值的输入数据。

3、结合调试工具进行破解

在破解过程中,调试工具是我们的得力助手,通过调试工具,我们可以跟踪软件的运行过程,查看变量的值、内存的状态等信息,从而更好地理解软件的工作原理和加密算法的实现方式。

常见的调试工具有 OllyDbg、WinDbg 等,我们可以使用这些调试工具来设置断点、单步执行程序、查看寄存器的值等,从而在破解过程中发现问题并及时解决。

我们可以在加密函数的入口处设置断点,当软件运行到该断点时,我们可以查看加密函数的参数和返回值,从而推测加密算法的实现方式,我们还可以通过查看内存中的数据来查找加密密钥等关键信息。

四、专家级解除技巧:高级策略与风险防范

1、自定义破解方案

在掌握了进阶级的破解技巧后,我们可以根据自己的需求和实际情况,自定义破解方案,这需要我们对机器码加密算法有更深入的理解和掌握,能够根据不同的软件和加密算法来设计个性化的破解方案。

对于某些特定版本的三角洲软件,我们可以通过分析其机器码结构和加密算法的变化,来设计针对性的破解方案,我们还可以结合硬件破解技术,如使用可编程逻辑器件(FPGA)等来实现破解。

2、安全防护与风险防范

虽然我们追求解除三角洲机器码的限制,但也不能忽视安全防护和风险防范,在破解过程中,我们可能会修改软件的可执行文件,这可能会导致软件不稳定、出现兼容性问题等,如果我们使用了未经授权的破解工具或破解方法,还可能会触犯法律。

在进行破解操作时,我们需要采取一些安全防护措施,如备份原始文件、使用虚拟机等,我们还需要遵守相关的法律法规,不要从事非法破解活动。

3、持续学习与技术更新

计算机技术日新月异,软件和硬件的加密机制也在不断变化和更新,作为一名专家级的破解用户,我们需要持续学习新的技术和知识,关注软件和加密算法的发展动态,及时更新自己的破解方法和技巧。

随着硬件安全技术的发展,如 TrustZone 等技术的出现,对软件加密机制提出了新的挑战,我们需要不断学习新的技术,才能应对这些挑战,保持自己在破解领域的领先地位。

从入门到专家级,解除三角洲机器码的限制是一个不断学习和实践的过程,通过了解机器码原理、利用通用工具、深入剖析加密算法、结合调试工具等方法,我们可以逐渐掌握解除三角洲机器码限制的技巧,我们也需要注意安全防护和风险防范,遵守相关的法律法规,才能在破解领域中不断发展和进步。