揭秘三角洲机器码破解秘技,解除限制的神奇技巧,三角洲机器码破解秘技:解除限制的神奇技巧,三角洲机器人科技有限公司

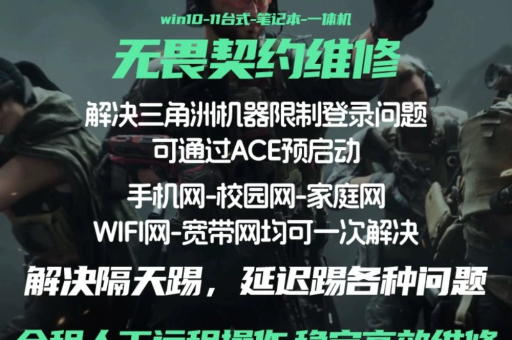

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-20 01:17:17

- 247

在当今数字化的时代,软件和硬件的使用常常受到各种限制,这给用户带来了诸多不便,而对于那些热衷于使用三角洲软件的用户来说,破解机器码限制仿佛成为了一种迫切的需求,三角洲机器码破解秘技就像是一把解开枷锁的钥匙,为用户带来了解除限制的神奇技巧,让他们能够畅享三角洲软件的全部功能。

三角洲软件及其限制现状

三角洲软件作为一款具有重要功能和广泛应用的软件,在许多领域都发挥着关键作用,为了保护版权、控制软件的使用范围等原因,开发者往往会对软件设置一系列的机器码限制,这些限制可能包括使用次数限制、功能模块限制、时间限制等等,使得用户在使用过程中不得不面对种种束缚。

有些用户在商业使用三角洲软件时,可能会遇到试用期限到期后无法继续使用的情况;还有些用户在进行一些复杂的操作时,发现某些功能模块被锁定,无法正常调用,这些限制无疑给用户的使用体验带来了极大的影响,甚至可能阻碍他们完成重要的工作任务。

三角洲机器码破解秘技的由来与发展

三角洲机器码破解秘技并非一蹴而就,而是在广大用户与开发者的博弈过程中逐渐形成和发展起来的,最初,一些技术高手通过对三角洲软件的底层代码进行深入研究,发现了机器码中隐藏的一些漏洞和破绽,这些漏洞就像是软件系统中的薄弱环节,通过巧妙的操作可以绕过原本的限制机制。

随着技术的不断进步,破解秘技也在不断更新和完善,从最初简单的内存修改方法,到后来利用反汇编技术、破解加密算法等高级手段,三角洲机器码破解秘技逐渐走向成熟,一些专业的破解团队和个人涌现出来,他们不断探索新的破解方法,分享破解经验,使得破解秘技在用户群体中广泛传播。

常见的三角洲机器码破解方法

1、修改机器码数据

- 这是最基础的破解方法之一,通过特定的工具和软件,直接修改三角洲软件运行过程中涉及机器码的数据,修改使用次数的计数器数据,让其不再受限制;或者修改功能模块的解锁状态数据,使被锁定的功能得以正常使用。

- 这种方法存在一定的风险,一旦软件进行版本更新,修改过的机器码数据可能就会失效,而且可能会导致软件运行不稳定,甚至出现系统崩溃等问题。

2、破解加密算法

- 三角洲软件通常会采用各种加密算法来保护机器码的安全性,防止被破解,破解者可以通过逆向工程的方式,分析加密算法的原理和流程,找到破解的密钥或算法漏洞。

- 利用密码学中的暴力破解法,尝试不同的密钥组合来破解加密算法;或者通过寻找加密算法中的循环冗余校验(CRC)等弱点来突破加密保护。

- 破解加密算法需要高超的技术水平和对密码学原理的深入理解,同时也需要耗费大量的时间和精力,随着加密技术的不断发展,新的加密算法层出不穷,破解难度也越来越大。

3、利用漏洞补丁

- 有些三角洲软件在发布过程中可能会存在一些漏洞,这些漏洞就像是软件系统中的后门,破解者可以利用这些漏洞,通过编写特定的补丁程序来绕过机器码限制。

- 不过,软件开发者通常会及时发布补丁来修复这些漏洞,一旦补丁发布,利用漏洞的破解方法就会失效,使用漏洞补丁可能会违反软件的使用协议,给用户带来法律风险。

三角洲机器码破解秘技的风险与危害

1、法律风险

- 破解三角洲软件的机器码属于侵犯版权的行为,在大多数国家和地区都是违法的,一旦被软件开发者或相关执法机构发现,用户将面临法律诉讼和处罚,不仅要承担经济赔偿责任,还可能会对个人声誉造成不良影响。

2、安全风险

- 通过破解秘技获得的使用权并不稳定,软件可能随时出现更新或修复漏洞的情况,导致破解失效,使用破解版软件还可能会引入恶意代码、病毒等安全隐患,威胁用户的计算机系统安全和个人信息安全。

- 一些破解版软件可能是由不法分子制作的,他们可能会在软件中植入恶意程序,窃取用户的账号密码、银行信息等敏感数据,给用户带来巨大的财产损失。

3、软件质量风险

- 破解版软件通常没有经过官方的测试和验证,可能存在各种兼容性问题、功能缺陷等,使用破解版软件可能会导致软件运行不稳定、出现错误提示、功能无法正常使用等情况,影响用户的正常工作和使用体验。

合法合理使用软件的建议

1、遵守版权法律

- 软件开发者付出了大量的心血和努力来开发软件,我们应该尊重他们的知识产权,通过合法的途径购买和使用软件,购买正版软件不仅可以获得良好的使用体验,还可以支持软件开发者继续创新和发展。

2、与软件开发者沟通

- 如果用户在使用软件过程中遇到合法的限制问题,如试用期限到期、功能模块受限等,可以尝试与软件开发者沟通,寻求合理的解决方案,软件开发者通常会根据用户的实际情况,提供相应的授权方式或优惠政策。

3、选择合法的替代品

- 如果某些软件的价格过高或功能不符合需求,用户可以选择其他合法的替代品,市场上有许多优秀的软件产品可供选择,它们同样能够满足用户的需求,而且是合法合规的。

三角洲机器码破解秘技虽然在一定程度上可以解除软件的限制,但它带来的风险和危害是不容忽视的,我们应该树立正确的使用观念,遵守版权法律,选择合法合规的方式来使用软件,共同维护软件产业的健康发展,我们才能真正享受到软件带来的便利和价值。