三角洲行动,解机器码——突破获得自由的秘密技巧,三角洲行动解机器码:突破获得自由的秘密技巧,三角洲行动游戏

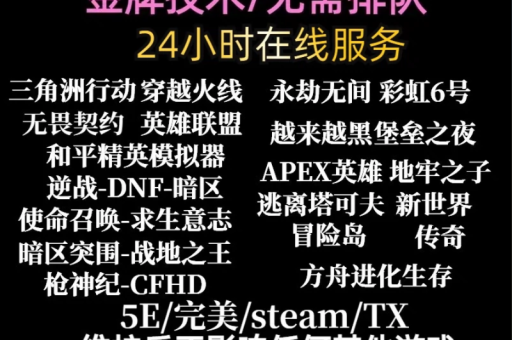

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-06-08 00:16:21

- 263

在当今数字化飞速发展的时代,机器码作为计算机系统中底层的编码形式,如同一道无形的枷锁,限制着我们对设备和系统的完全掌控,在神秘的“三角洲行动”中,蕴藏着一系列解开机器码神秘面纱的秘密技巧,让我们得以突破这层束缚,重获自由。

初识机器码与“三角洲行动”

机器码,那是由二进制数字组成的神秘代码序列,它是计算机硬件与软件之间沟通的语言,每一条机器码都像是一个微小的指令,控制着计算机的各种操作,而“三角洲行动”,则是一群热衷于探索计算机奥秘的勇士们发起的一场颠覆性的行动,他们的目标就是破解机器码的奥秘,找到突破限制的方法。

当我们面对复杂的计算机系统和各种加密的机器码时,仿佛置身于一个迷宫之中,茫然不知所措,但“三角洲行动”的成员们凭借着对计算机技术的深厚造诣和不屈不挠的精神,开始了漫长而艰辛的探索之旅。

秘密技巧之一:逆向工程的魔力

在“三角洲行动”中,逆向工程是一项至关重要的技巧,通过对机器码的逆向分析,行动成员们能够看清这些代码背后的逻辑和结构,他们就像是计算机系统的侦探,仔细剖析每一条机器码的功能和作用。

从硬件层面到软件层面,从操作系统内核到应用程序的代码,逆向工程如同一把利剑,劈开了机器码的重重迷雾,通过对编译过程的反推,行动成员们可以了解到编译器是如何将高级语言转化为机器码的,这为他们解开机器码的秘密提供了关键线索。

通过对系统调用和库函数的逆向分析,他们能够发现那些隐藏在系统深处的秘密指令和算法,这些秘密指令就像是计算机系统的后门,一旦被掌握,就能够突破系统的限制,获得对系统的完全控制。

秘密技巧之二:调试工具的妙用

在“三角洲行动”中,调试工具是不可或缺的利器,这些调试工具就像是魔法师手中的魔杖,能够让行动成员们窥探到计算机系统内部的运行状态。

通过调试器,他们可以逐行跟踪机器码的执行过程,查看每一个变量的值和每一条指令的效果,在调试过程中,他们能够发现那些隐藏在机器码中的错误和漏洞,从而找到突破的方法。

在调试一个加密程序时,调试器可以帮助行动成员们追踪加密算法的执行过程,发现其中的破绽,也许是某个关键变量的值被错误地处理了,或者是某个加密函数的实现存在缺陷,这些都可能成为突破机器码限制的突破口。

秘密技巧之三:编程语言的力量

编程语言是人类与计算机沟通的桥梁,也是“三角洲行动”中破解机器码秘密的重要工具,不同的编程语言具有不同的特性和优势,行动成员们可以根据具体情况选择合适的编程语言来破解机器码。

对于底层的机器码,汇编语言是最直接的选择,汇编语言直接对应着机器码,能够让行动成员们深入到机器码的底层进行操作,通过编写汇编代码,他们可以直接修改机器码,实现对计算机系统的控制。

而对于高层的编程语言,如 C、C++、Python 等,它们提供了丰富的库和函数,可以帮助行动成员们更方便地进行代码分析和破解,通过编写脚本和程序,他们可以自动化地分析机器码,发现其中的规律和模式。

秘密技巧之四:硬件破解的奥秘

在“三角洲行动”中,硬件破解也是一项重要的技巧,计算机的硬件架构和固件中也隐藏着许多与机器码相关的秘密。

通过对硬件芯片的读取和分析,行动成员们可以获取到硬件底层的固件信息,这些固件中可能包含着对机器码的加密和解密算法,通过破解这些固件,他们可以获得对硬件的控制权,从而突破机器码的限制。

硬件漏洞也是硬件破解的一个重要方向,硬件制造商在设计硬件时可能会存在一些漏洞,这些漏洞可能会被攻击者利用来突破机器码的限制,行动成员们通过对硬件漏洞的挖掘和利用,能够获得对硬件的控制权,实现对计算机系统的突破。

突破获得自由的意义

“三角洲行动”中所揭示的这些破解机器码的秘密技巧,不仅仅是为了满足技术探索的好奇心,更是具有深远的意义。

这些技巧可以帮助我们更好地理解计算机系统的工作原理,揭开计算机系统的神秘面纱,当我们掌握了这些技巧,就能够更加自信地面对计算机系统中的各种问题,不再被机器码所束缚。

这些技巧可以为软件开发者和系统管理员提供有力的支持,他们可以利用这些技巧来优化软件的性能,修复系统中的漏洞,提高系统的安全性。

这些技巧也为计算机安全领域的研究和发展提供了重要的基础,随着计算机技术的不断发展,计算机安全问题也日益突出,而破解机器码的技巧正是解决这些问题的关键。

在“三角洲行动”的征程中,我们一步步揭开了机器码的神秘面纱,掌握了突破限制的秘密技巧,这些技巧让我们从机器码的束缚中解放出来,获得了对计算机系统的完全控制,也为我们开启了一扇通往自由的大门,让我们乘着“三角洲行动”的风帆,在计算机技术的海洋中勇往直前,探索未知的领域,追求自由与突破。